Search the Community

Showing results for tags 'docker'.

-

Установку контейнера в Container Manager, можно производить разными способами. 1. Например установил scrutiny (мониторинг S.M.A.R.T), через проекты и .yml 2. Jellyfin, через реестр (репозиторий Docker Hub) Вот у меня контейнер kastldratza - GitHub, который устанавливается как и Jellyfin, нужно скачать образ из Docker Hub, потом его настроить и запустить. И если Jellyfin я смог запустить, то kastldratza - GitHub. пишет все время, что контейнер неожиданно завершил работу. Я так понимаю, проблема возникает на этапе где можно выбрать хост и сопутствующие настройки. В Jellyfin есть на этот счет информация, а у kastldratza - GitHub по установке минимум, больше по настройке функций. Более того у меня даже не появляется приложение на NAS в папке docker, хотя scrutiny и Jellyfin там есть. Помогите запустить контейнер kastldratza - GitHub

-

Hi Everyone, Few months ago i did the mistake to update my Xpenology and Jellyfin. Since then I'm not able to make transcoding to work no matter what i try. First, let me say that I'm new to Linux/Debian world(I'm a Windows guy) so please be nice. I have tried to use Docker with Jellyfin/jellyfin, linuxserver/jellyfin images, I've tried all possible tutorials and guides that i could find and understand, and i can't make it to work. Even completely rebuild my storage. Here are some details about my build: CPU: Intel I7 6700 (non K) Ram: 32GB DDR3 MB: Asus ROG Maximus VIII Gene Storage: 2x2TB WD RED, 2x4TB WD RED DSM version: 918+ DSM 6.2.3-25426 Update 3, without any custom modules. Loader: Jun's Loader v1.04b - DS918+ cat /usr/syno/etc/codec/activation.conf - {"success":true,"activated_codec": ["hevc_dec","ac3_dec","h264_dec","h264_enc","aac_dec","aac_enc","mpeg4part2_dec","vc1_dec","vc1_enc"],"token":"123456789987654abc"} I'm reaching to this beautiful community for help, I'm totally swamped and i can't figure why i can't make it to work. Thank you in advance.

-

- docker

- transcoding

-

(and 1 more)

Tagged with:

-

Поднимаем Minecraft server на NAS Synology с помощью Docker

stranik170 posted a question in Остальное

В этом форуме я не нашел, как поднимать Minecraft server на docker и решил поделиться своим опытом, инструкция как это делать во вложении. Поднимаем Minecraft server на Docker.pdf- 2 replies

-

- 1

-

-

- minecraft

- minecraft server

-

(and 1 more)

Tagged with:

-

[TUTO] rtorrent/rutorrent au travers d'un VPN OpenVPN

Guest posted a topic in Paquets, mods & fonctionnalités DSM

J'abandonne ce tutoriel, pour n'avoir a en maintenir que 1 ! Rendez-vous ici : https://www.forum-nas.fr/viewtopic.php?f=90&t=16625 rtorrent/rutorrent au travers d'un VPN OpenVPN ( Docker ) Bonjour, ATTENTION : Suite a l'abandon de l'image linuxserver/rutorrent, je dois reprendre le tuto afin de l'adapter au passage sur l'image de crazymax. Pour le moment, le point 9 ( acces extérieur n'est pas à jour ). Je vous propose ici, une solution afin de pouvoir télécharger des torrents, au travers d'un VPN OpenVPN, sans avoir a faire passer tout le NAS par le VPN, ce qui en temps normal n'est pas possible sur nos Synology/Xpenology. Nous allons ici utiliser docker-compose, cette solution ne pourra donc ce faire, uniquement sur un NAS ou est possible d'installer Docker. Le but de ce tuto sera de rendre cette installation facile et accessible a tous, bien que loin d’être un expert de docker/docker-compose, n’hésiter pas à répondre à ce sujet avec vos interrogations, .. Pour ceux qui sont plus à l'aise avec ce genre d'installation, n'hésiter pas a proposer des améliorations, ou des conseils, ... Sommaire : 1/ Connaitre le PUID et PGID d'un utilisateur 2/ Créer les dossiers nécessaires 2.1/ Créer les dossiers 2.2/ Création et Execution de /tun 3/ Mise en place de la config .opvn 4/ Création des fichiers "docker-compose.yml". 4.1/ Création du fichier "docker-compose.yml" pour le VPN 4.2/ Création du fichier "docker-compose.yml" pour rutorrent + des fichiers .env 5/ Création des conteneurs avec docker-compose 5.1/ Création du réseau 5.2/ Création du conteneur VPN 5.3/ Création du conteneur rutorrent 6/ Accéder a l'interface rutorrent en local 7/ Réactiver la fonction Effacer / Effacer et Supprimer les données 8/ Sécuriser l’accès à l'interface rutorrent 9/ Accéder à l'interface rutorrent depuis l'extérieur grace au Proxy inversé 10 / Installer un theme sur rutorrent 11/ Comment redémarrer mes conteneurs, les supprimer, ... en SSH Pré-requis : Avoir installé le paquet Docker Avoir un accès SSH au Syno/Xpenology Avoir un serveur OpenVPN Posséder un nom de domaine ( uniquement pour l’accès externe en https ) A modifier selon votre installation : Toute mon installation, va ce faire dans un dossier partagé "docker" situé sur "@volume1" Je vais donc installer le vpn dans /volume1/docker/vpn et rutorrent dans /volume1/docker/rutorrent Les PUID/PGID de mon compte utilisateur sont : PUID=9999 PGID=111 Le nom de domaine utilisé pour l'exemple sera : tutoevo.fr 1/ Connaitre le PUID et PGID d'un utilisateur Une fois en SSH, pour connaitre le PUID et le PGID d'un utilisateur, il vous suffit de taper : ( Dans cette exemple on souhaite les connaitre pour l'utilisateur "docker" ) id docker La commande va retourner par exemple : uid=1030(docker) gid=100(users) groups=100(users),101(administrators),65537(video) Notre PUID (uid) est dans cette exemple 1030, et ici on voit que l'utilisateur possède 3 groupes ! Si on souhaite lui attribuer le groupe "users" alors le PGID sera 100. 2/ Créer les dossiers nécessaires 2.1/ Créer les dossiers Comme dit au dessus, les chemins sont basé sur mon installation, à adapter selon votre installation. Voici les dossiers a créer : - /volume1/docker/vpn/config - /volume1/docker/rutorrent/data - /volume1/docker/rutorrent/downloads - /volume1/docker/rutorrent/passwd 2.2/ Création et Exécution de /tun Pour cette exemple, je vais me placer dans /volume1/docker/vpn, mais l'emplacement depuis lequel nous allons exécuter ce fichier n'a pas d'incidence. Créer un fichier TUN.sh ( ou télécharger-le ici ), voici ce que doit contenir le fichier : #!/bin/sh # Create the necessary file structure for /dev/net/tun if ( [ ! -c /dev/net/tun ] ); then if ( [ ! -d /dev/net ] ); then mkdir -m 755 /dev/net fi mknod /dev/net/tun c 10 200 chmod 0755 /dev/net/tun fi # Load the tun module if not already loaded if ( !(lsmod | grep -q "^tun\s") ); then insmod /lib/modules/tun.ko fi En SSH : Je me place en root et je vais dans le dossier contenant TUN.sh : sudo su - cd /volume1/docker/vpn Je le chmod afin de pour l’exécuter : chmod 0755 TUN.sh Et je l’exécute : ./TUN.sh 3/ Mise en place de la config .opvn Dans notre dossier /volume1/docker/vpn/config, nous allons placer notre configuration .ovpn récupéré sur notre serveur OpenVPN. Note : Si votre config VPN demande une identifications par mot de passe, alors il vous faudra modifier dans votre fichier .ovpn la ligne : auth-user-pass par : auth-user-pass /vpn/vpn.auth Dans le dossier /volume1/docker/vpn/config en plus du fichier .ovpn, vous aller devoir créer un fichier vpn.auth contenant 2 lignes, sur la 1ere ligne, votre identifiant de connexion au VPN, et sur la 2eme ligne, votre mot de passe. Exemple : votreidentifiantdeconnexion votremotdepasse 4/ Création des fichiers "docker-compose.yml". 4.1/ Création du fichier "docker-compose.yml" pour le VPN Nous allons maintenant créer un fichier "docker-compose.yml" avec les paramètres des conteneurs. Voici mon fichier "docker-compose.yml" placé dans /volume1/docker/vpn version: '3' services: vpn: image: dperson/openvpn-client:latest container_name: vpn restart: unless-stopped cap_add: - NET_ADMIN sysctls: - net.ipv6.conf.all.disable_ipv6=0 security_opt: - label:disable environment: - PUID=9999 - PGID=111 - TZ=Europe/Paris networks: - vpn-network dns: - 84.200.69.80 - 8.8.8.8 - 9.9.9.9 ports: - 8080:8080 #WebUI rutorrent devices: - /dev/net/tun:/dev/net/tun volumes: - /volume1/docker/vpn/config:/vpn command: '-f "" -r 192.168.0.0/24' healthcheck: test: ["CMD", "curl", "-Ss", "ifconfig.co"] interval: 60s timeout: 15s networks: vpn-network: external: name: vpn-network Dans le service "vpn" vous allez devoir porter votre attention sur : - PUID=9999, à modifier avec le PUID de votre utilisateur - PGID=111, à modifier avec le PUID de votre utilisateur - /volume1/docker/vpn/config:/vpn, la 1ere partie "/volume1/docker/vpn/config" correspond au chemin vers votre config OpenVPN. 4.2/ Création du fichier "docker-compose.yml" pour rutorrent + des fichiers .env Pour cela, nous allons nous baser sur l'exemple fournis par crazymax, disponible ici Voici mon fichier "docker-compose.yml" placé dans /volume1/docker/rutorrent version: "3.2" services: rtorrent-rutorrent: image: crazymax/rtorrent-rutorrent:latest container_name: rutorrent-crazymax labels: - com.centurylinklabs.watchtower.enable=true depends_on: - vpn env_file: - "./rtorrent-rutorrent.env" - ".env" network_mode: "container:vpn" volumes: - "/volume1/docker/rutorrent/data:/data" - "/volume1/docker/rutorrent/passwd:/passwd" - "/volume1/docker/rutorrent/downloads:/downloads" ulimits: nproc: 65535 nofile: soft: 32000 hard: 40000 restart: unless-stopped geoip-updater: image: crazymax/geoip-updater:latest container_name: geoip-rutorrent-crazymax network_mode: "container:vpn" labels: - com.centurylinklabs.watchtower.enable=true depends_on: - rtorrent-rutorrent volumes: - "/volume1/docker/rutorrent/data/geoip:/data" env_file: - "./geoip-updater.env" restart: unless-stopped Dans le service rtorrent-rutorrent, vous allez devoir porter votre attention sur : - /volume1/docker/rutorrent/data:/data, la 1ere partie "/volume1/docker/rutorrent/data" correspond au chemin vers le futur dossier data de rutorrent - /volume1/docker/rutorrent/downloads:/downloads, la 1ere partie "/volume1/docker/rutorrent/downloads" correspond au chemin vers le dossier downloads - /volume1/docker/rutorrent/passwd:/passwd, la 1ere partie "/volume1/docker/rutorrent/passwd" correspond au chemin vers le dossier passwd Dans le service geoip-updater : - /volume1/docker/rutorrent/data/geoip:/data , la 1ere partie "/volume1/docker/rutorrent/data/geoip" correspond au chemin vers le futur dossier geoip de rutorrent qui sera créé automatiquement au lancement de rutorrent. Vous devez uniquement vous assurer que la partie "/volume1/docker/rutorrent/data" est juste. Dans le script du compose ci dessus, on peu voir qu'il fait appel à trois fichiers : rtorrent-rutorrent.env , geoip-updater.env et .env , nous allons devoir les créer également. Toujours en suivant l'exemple de crazymax, nous allons créer un fichier rtorrent-rutorrent.env avec le contenu suivant : TZ=Europe/Paris PUID=1000 PGID=1000 MEMORY_LIMIT=256M UPLOAD_MAX_SIZE=16M OPCACHE_MEM_SIZE=128 MAX_FILE_UPLOADS=50 REAL_IP_FROM=0.0.0.0/32 REAL_IP_HEADER=X-Forwarded-For LOG_IP_VAR=remote_addr XMLRPC_AUTHBASIC_STRING=rTorrent XMLRPC restricted access RUTORRENT_AUTHBASIC_STRING=ruTorrent restricted access WEBDAV_AUTHBASIC_STRING=WebDAV restricted access RT_LOG_LEVEL=info RT_LOG_EXECUTE=false RT_LOG_XMLRPC=false RU_REMOVE_CORE_PLUGINS=erasedata,httprpc RU_HTTP_USER_AGENT=Mozilla/5.0 (Windows NT 6.0; WOW64; rv:12.0) Gecko/20100101 Firefox/12.0 RU_HTTP_TIME_OUT=30 RU_HTTP_USE_GZIP=true RU_RPC_TIME_OUT=5 RU_LOG_RPC_CALLS=false RU_LOG_RPC_FAULTS=true RU_PHP_USE_GZIP=false RU_PHP_GZIP_LEVEL=2 RU_SCHEDULE_RAND=10 RU_LOG_FILE=/data/rutorrent/rutorrent.log RU_DO_DIAGNOSTIC=true RU_SAVE_UPLOADED_TORRENTS=true RU_OVERWRITE_UPLOADED_TORRENTS=false RU_FORBID_USER_SETTINGS=false RU_LOCALE=UTF8 Dans ce fichier vous allez devoir modifier le PUID/GUID en fonction du votre : - PUID=9999, à modifier avec le PUID de votre utilisateur - PGID=111, à modifier avec le PUID de votre utilisateur Nous allons également créer le fichier geoip-updater.env avec le contenu suivant : TZ=Europe/Paris EDITION_IDS=GeoLite2-City,GeoLite2-Country LICENSE_KEY= DOWNLOAD_PATH=/data SCHEDULE=0 0 * * 0 LOG_LEVEL=info LOG_JSON=false Et un fichier .env : RT_DHT_PORT=6881 XMLRPC_PORT=8000 RUTORRENT_PORT=8080 WEBDAV_PORT=9000 RT_INC_PORT=50000 Enregistrer les deux fichiers, puis on les transferts sur le NAS, au même endroit que le docker-compose.yml que nous avons préparé pour rutorrent, soit dans /volume1/docker/rutorrent Votre dossier docker avec vpn et rutorrent, doit donc se présenter sous la forme suivante : docker/ |_ vpn |_ docker-compose.yml |_ config |_ rutorrent |_ docker-compose.yml |_ geoip-updater.env |_ rtorrent-rutorrent.env |_ .env |_ data |_ passwd |_ downloads 5/ Création des conteneurs avec docker-compose En SSH, 1ere chose, je passe en mode administrateur avec la commande : Le mot de passe admin vous est demandé. 5.1/ Création du réseau On créé le reseau vpn-network necesaire au fonctionnement du conteneurs VPN : docker network create vpn-network 5.2/ Création du conteneur VPN Dans mon dossier /volume1/docker/vpn, j'ai chargé mon fichier docker-compose.yml pour la création du vpn. Je vais donc accéder à ce dossier, pour cela je fais : Ensuite, afin "d’exécuter" mon fichier docker-compose.yml, je tape en ssh : La création du conteneur se fait, ils devient visible dans l'appli "Docker" de DSM. 5.3/ Création du conteneur rutorrent Dans mon dossier /volume1/docker/rutorrent, j'ai chargé mon fichier docker-compose.yml pour la création du conteneur rutorrent. Je vais donc accéder à ce dossier, pour cela je fais : Ensuite, afin "d’exécuter" mon fichier docker-compose.yml, je tape en ssh : La création du conteneur se fait, ils devient visible dans l'appli "Docker" de DSM. 6/ Accéder a l'interface rutorrent en local L’accès a l'interface ruTorrent se fait simplement via l'adresse ip du nas suivi du port 8080 ( http ). Exemple : http://192.168.0.66:8080 ( si votre nas est sous l'ip 192.168.0.66 ) 7/ Réactiver la fonction Effacer / Effacer et Supprimer les données Par défaut dans l'image de crazymax, la fonction "Effacer et Supprimer les données" sur un torrent n'existe pas. Uniquement la fonction "Effacer", et celle-ci efface le torrent ET les données. Il n'est donc pas possible d'effacer simplement un torrent du client, sans supprimer les fichiers associés. Ici nous allons voir comment ré-activer cette fonction : Ceci doit être fait, conteneur à l’arrêt, pour arrêter le conteneur, utiliser la commande : docker stop rutorrent-crazymax Pour réactiver cette fonction, il faut dans le fichier rtorrent-rutorrent.env : Retirer "erasedata" de la ligne ( N°21 ) suivante : RU_REMOVE_CORE_PLUGINS=erasedata,httprpc Ce qui donne : RU_REMOVE_CORE_PLUGINS=httprpc Puis, nous allons editer le fichier .rtorrent.rc présent dans /volume1/docker/rutorrent/data/rtorrent : Récupérer le sur votre pc puis éditer-le. Les deux dernieres lignes sont : # Erase data when torrent deleted (no need erasedata plugin on ruTorrent) method.set_key = event.download.erased,delete_erased,"execute=rm,-rf,--,$d.data_path=" Nous allons commenter la commande afin de la désactiver, ce qui donne : # Erase data when torrent deleted (no need erasedata plugin on ruTorrent) # method.set_key = event.download.erased,delete_erased,"execute=rm,-rf,--,$d.data_path=" Enregister le fichier, puis remplacer votre ancien fichier .rtorrent.rc par celui-ci. ATTENTION au nommage du fichier ! Ne pas oublier le POINT en debut du nom. Maintenant vous pouvez re-lancer le conteneur rutorrent avec la commande suivante et tester le fonctionnement : docker start rutorrent-crazymax 8/ Sécuriser l’accès à l'interface rutorrent La création du fichier htaccess afin de sécuriser l'acces a l'interface de rutorrent est très simple. Rendez vous en SSH, dans le dossier du conteneur rutorrent ; cd /volume1/docker/rutorrent Arreter le conteneur : docker stop rutorrent-crazymax Puis executer la commande suivante : docker run --rm -it httpd:2.4-alpine htpasswd -Bbn MON_PSEUDO MON_MOT_DE_PASSE >> $(pwd)/passwd/rutorrent.htpasswd Dans cette commande, il faut modifier : MON_PSEUDO, par le pseudo voulu pour l'identification MON_MOT_DE_PASSE, par le mot de passe souhaité pour l'identification Une fois la commande executée, redémarrer le conteneur : docker start rutorrent-crazymax Maintenant, l'acces a l'interface de rutorrent réclame une identification Pour "Archive", si dessous, la façon de faire avec l'archive linuxserver/rutorrent : 9/ Accéder à l'interface rutorrent depuis l'extérieur grace au Proxy inversé Suite au changement d'image ( linuxserver vers crazymax ), je ne sais pas si cette étape du tuto est encore valide cela viendra par la suite. Dans le "Proxy inversé", nous allons donc rediriger le port 4443 ( https ) vers un sous domaine de mon domaine "tutoevo.fr". Le sous domaine choisi sera : rutorrent.tutoevo.fr ( Pour que cela fonctionne le nom d'hôte doit aussi être créé chez votre fournisseur du nom de domaine ). Dans l'image ci-dessous, nous avons créé une règle "rutorrentHTTPS", allons rediriger le protocole "HTTPS" au nom d’hôte "rutorrent.tutoevo.fr". Nous activons "HTTP/2" et renseignons en destination, "localhost" sur le port "4343". Une fois cela fait, on pourra accéder à l'interface de rutorrent, via l'adresse "https://rutorrent.tutoevo.fr". 10 / Installer un theme sur rutorrent A venir 11/ Comment redémarrer mes conteneurs, les supprimer, ... en SSH Bien qu'il n'y ai aucun soucis avec le conteneur VPN, vous remarquerez assez vite que l'installation n'étant pas classique, l'interface Docker de DSM va par exemple, refuser de démarrer le docker rutorrent ( car pour lui, il n'est relié a aucun réseau, et ne comprend pas que son réseau soit un conteneur ( ici vpn ). Il faut donc obligatoirement le démarrer en SSH*. Voici quelques commandes de base : *L'utilisation de Portainer est également possible Arreter le conteneur rutorrent-crazymax : Redémarrer le conteneur rutorrent-crazymax : Démarrer le conteneur rutorrent-crazymax : Supprimer le conteneur rutorrent-crazymax : --------------------- -

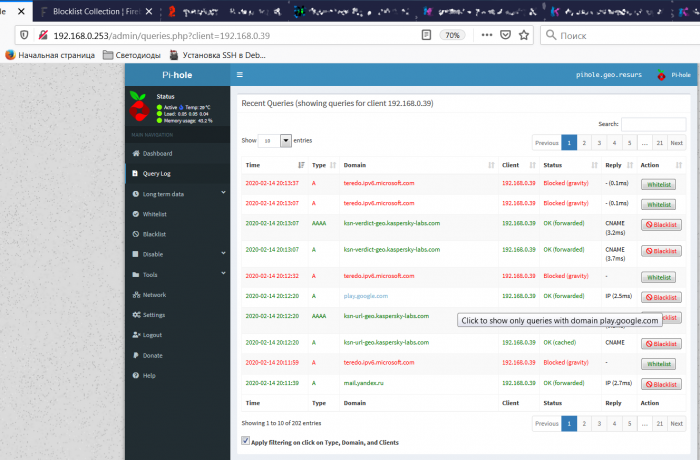

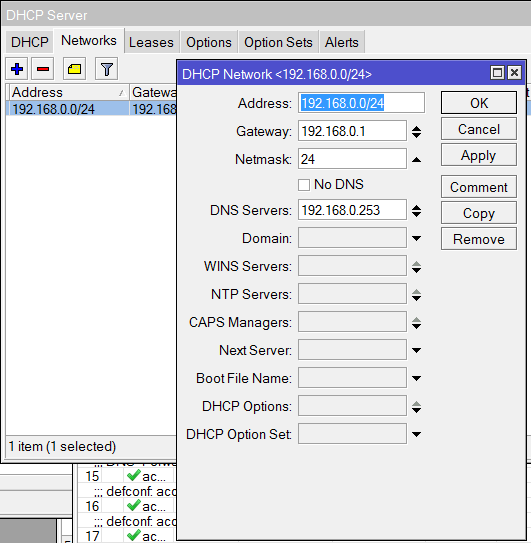

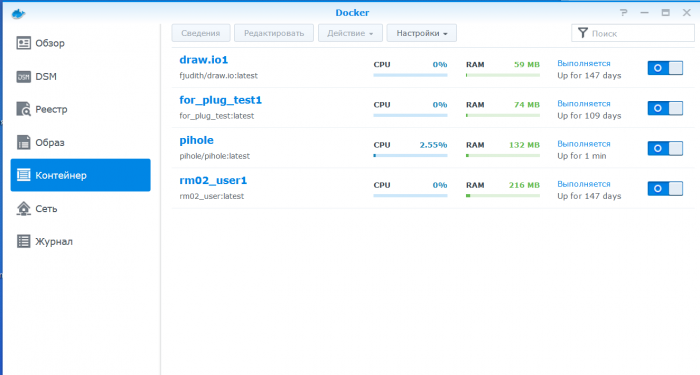

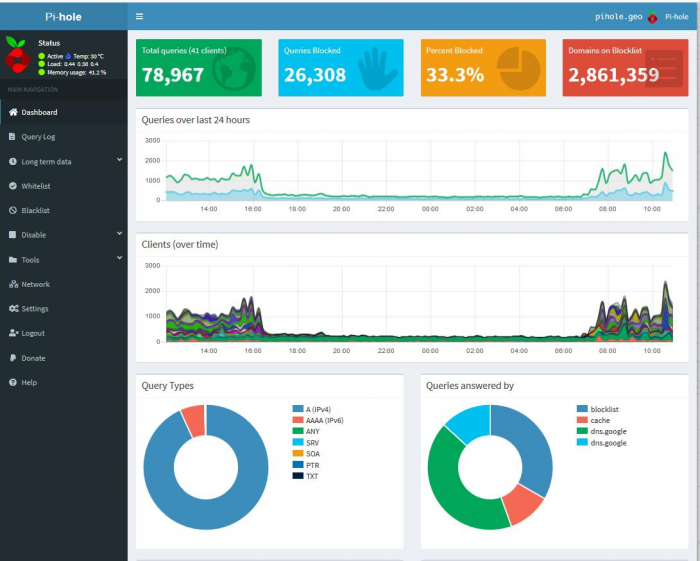

Устанавливаем резалку рекламы Pi-hole в докер на Synology. Вступление: мануалов много, но они не совсем правильные. Часть из них используют bridge сеть докера, тем самым затрудняя доступ из локальной сети к нутрям контейнера. Не каждому понятно как в него пробраться. Часть мануалов рекомендуют привязывать к контейнеру HOST-сеть докера. Тем самым блокируя порты самой Synology, так как Pihole использует тот же 80-й порт и прочие. Я нашел адекватный мануал на английском и решил оставить след по нему в виде скриншотов и надписей на русском языке. А как вы знаете - они есть даже в общественных парижских туалетах. Оригинал мануала лежит вот тут Итак, если очень кратко: редактируем под себя файл настроек, заходим в SSH на Synology под root, говорим докеру скомпоновать контейнер и вуаля. Далее, распишу более подробно. У меня образ Pihole был заранее скачан. Я не уверен, скачает ли докер его сам, поэтому заранее зайдите в реестр докера и слейте себе образ Pihole под ваш процессор. Будем считать, что образ (в неправильном переводе на русский звучит как "Изображение") у вас скачан. Идем по ссылке выше, качаем файл docker-compose.yaml и редактируем его под свои нужды: Основной смысл редактирования - привести настройки сети к вашим. Как отредактировали этот файл, то кладем его на файлостанцию. Разумно сделать отдельную папку Docker и в ней делать папки для конкретного контейнера. И в эти папки уже прокидывать при нужде папки из контейнеров. В итоге, у меня оно вот так: В папку pihole я положил отредактированный ранее файл docker-compose.yaml Теперь залазим на нашу Synology каким-то терминалом, пролазим в папку с файлом docker-compose.yaml и выполняем команду: docker-compose up -d Пролазим именно под рутом, иначе демон докера будет ругаццо! Видим, что все готово. Идем опять в админку докера и видим наш работающий свеженький контейнер. Было: Стало: Отлично! Теперь нужно нарыть пароль для админки. Если вы его указали в конфиге, то перепрыгивайте на следующий шаг. Если не указывали, то дважды щелкаем на контейнере в админке докера (скрин выше) и лезем в журнал. В Журнале ищем пароль: Пароль найден. Переходим по адресу, присвоенному контейнеру в docker-compose.yaml и заходим в админку: Вуаля! Пол дела сделано! Надавив Dashboard, справа вверху на красном фоне вы можете глянуть количество блокируемых доменов. У меня их было порядка 120 тысяч. "Но ведь это не так и много!" - скажете вы и будете в чем-то правы )) Я подошел к вопросу точно так же, как и вы и по итогу у меня почти 3.5 млн доменов блокируемого хлама. Кто-то скажет, что это дескать неправильно, гнаться за количеством. Но лично мне и в моей ситуации - это нисколько не вредит. Да, нушные сайты заблокированы. Заблокирован фейсбук и куча прочей дряни. И даже фишки.нет заблокирован кастомными списками. Но для предприятия это не есть проблемой. Всё что нужно для работы у меня работает. А остальное - юзверя дома будут фейсбучить и так далее. В любом случае - разблокировать домен с пихолькой очень легко. Итак, теперь нам нужно 120 тысяч блокируемых доменов расширить до 3.4 миллионов. Может не всем нам, но кому-то наверняка нужно. Так что этим и займемся. Благо - это лишь пара скриншотов и десяток кликов мышом! Идем на сайт https://firebog.net Видим кучку готовых списков. В соседней вкладке/окне браузера открываем админку и идем в настройки: Settings - Blocklist Копипастим нужные списки в соответствующее поле и жмем Save and Update. готовый полный список на сегодня: Подожем немного, пока наша пихолька подгрузит в себя громадные списки доменов хлама и выходим на главную страницу (Dashboard). Ух-ты! 3.4 млн блокируемого говнища! Ура! Ну как-то так, ребята! Если у вас не работает какой-то сайт, то на главной странице есть список клиентов (Top Clients (total)) Ищем в нем нужного вам клиента и смотрим куда он бродит: Как видите - из этой панели легко можно увидеть блокируемые домены и добавить их в список нефильтруемых (Whitelist). Последнее, что нужно сделать, это указать в настройках роутера, чтобы при раздаче DHCP он выдавал в качестве адреса DNS сервера - именно адрес вашей пихольки. У меня в микроте это выглядит примерно так: Учтите, что настройка mac-lan докера предполагает, что часть "верхних" адресов может быть занята этой созданной докером сеткой. Если только пихолька будет у вас пользоваться этой сетью докера - то проблем не будет. Но если к этой сетке когтить иные контейнеры, то могут возникнуть грабли с адресами. Короче, это вопрос нудный, писать долго и я думаю, большинство понимают о чем речь. upd: забыл сказать: мозила резала на ура! В хроме попробовал - оказалось много рекламы. Почистил кеш DNS хрома и системы - не помогло. Дальше разбираться не стал. Это я к тому пишу, что от браузера зависит эффективность этого мероприятия. Учитывайте! Вот два дня работы системы в сети с несколькими десятками клиентов. Ну, вроде всё рассказал. Надеюсь, это будет полезным кому-то! Могу лишь добавить, что в ЖЖ у меня adblock и ghostery не справлялись с рекламой. После установки пихольки рекламы в ЖЖ почти нет. То же самое и с фишками. Удачи! Экономьте трафик! US Robotics 33600 - наше всё! Помним, любим, скорбим ))

-

Recently I deployed Bitwarden (https://bitwarden.com/) in Synology Docker and thought I would share my experience for others looking to do so. ***For experienced individuals comfortable with synology command line and linux environments with docker, I take no responsibility for any issues encountered*** ***Read fully before considering*** History: I've used a number of password managers (lastpass, keeper, keepass, etc) and still use some for professional reasons. For personal use I was using KeepassX so I could control the safe (in Dropbox) and did not want my personal data cloud hosted. I need it to run on linux, windows, osx as well as mobile (android) support. I also am a strong proponent of two factor authentication, keepass offers it but is a lackluster implementation. I wanted a more robust self hosted password manager that I could host on my synology. Feature Requirements: There is a number of things I wanted in my personal password management that Bitwarden offered over the others TOTP (Time Based One Time Passcode) Two factor authentication with Authy or Google Authenticator Self hosted password manager with central database stored on my synology Robust device and application support (Linux, Windows, OSX, IOS App, Android App, Browser integrations etc) Push syncing of changes so conflicts in password safe are avoided or less likely Secure software with good development (bitwarden has a cloud hosted solution as well as self hosted, so they are diligent in ensuring updates are made regularly https://help.bitwarden.com/security/ and community involvement is very good) Free for personal use and open source Setup Requirements: You will need to have the following requirements met to follow this guide: Latest XPenology/Synology: Currently on DSM 6.1.6-15266 with JUN'S LOADER v1.02b - DS3617xs Latest Synology Docker Package: Currently on 17.05.0-0370 (https://www.synology.com/en-global/dsm/packages/Docker) Your own public domain (in this use case I use a personal public facing domain with public DNS) An understanding of Domains, Extenal DNS, SSL Certificates (Lets Encrypt), Reverse Proxies, Linux/Synology cli, Docker Process: Please fully read the bitwarden self hosting documentation (https://help.bitwarden.com/article/install-on-premise/) before attempting any of these steps Create your bitwarden external DNS record (I used bw.<mydomain> this guides example will be bitwarden.domain.com) You have two options for your dns record: "A record" which is a record to the External IP address you use to reach your synology/xpenology device (eg: bitwarden.domain.com A record to Your public IP) "CNAME record" which is a record to the existing DNS Record of your synology/xpenology device (eg: bitwarden.domain.com CNAME record to nas.domain.com) Create an SSL Certificate using Lets Encrypt within DSM Certificate Manager Go to "Control Panel" -> "Security" -> "Certificate" -> "Add" "Add a new certificate" -> "Next" Description "Bitwarden Certificate", "Get a certificate by Lets Encrypt" -> "Next" Domain name: "bitwarden.domain.com", Email: "<your email address>" -> "Apply" Create a Reverse Proxy in DSM to the docker port used by bitwarden Go to "Control Panel" -> "Application Portal" -> "Reverse Proxy" -> "Create" Description: "Bitwarden https reverse proxy" Source: Protocol: "HTTPS", Hostname: "bitwarden.domain.com", Port: "443", HSTS and HTTP/2 "Unchecked" Destination: Protocol: "HTTP", Hostname: "localhost", Port: "8123" Associate Reverse Proxy with Certificate Go to "Control Panel" -> "Security" -> "Certificate" -> "Configure" Services: "bitwarden.domain.com" Certificate: "bitwarden.domain.com" -> "OK" Ensure docker is installed and collect docker folder location Install docker from the package manager Confirm docker shared folder location "File Station" -> folder "docker" right click properties and collect path (mine was "/volume1/docker" and will be referenced as the path in this article) SSH connect to synology/xpenology internal IP address or hostname as administrator account linux/osx terminal command: ssh admin@<nas internal ip or dns> (enter admin user password) windows use putty or bash for windows to connect (provide admin user and passwords as credentials) Switch to root user for docker access command: sudo su - (enter admin user password when prompted for password) Change to the docker folder command: cd /volume1/docker (or whatever your path to docker shared folder may be) Follow bitwarden self hosted setup procedure (reference https://help.bitwarden.com/article/install-on-premise/) Get a self hosting installation id and key here https://bitwarden.com/host copy these value to be used when running installation Import bitwarden.sh script command: curl -s -o bitwarden.sh \ https://raw.githubusercontent.com/bitwarden/core/master/scripts/bitwarden.sh \ && sudo chmod u+x bitwarden.sh Run installation using script command: ./bitwarden.sh install follow prompts in code block: root@nas:/volume1/docker# ./bitwarden.sh install _ _ _ _ | |__ (_) |___ ____ _ _ __ __| | ___ _ __ | '_ \| | __\ \ /\ / / _` | '__/ _` |/ _ \ '_ \ | |_) | | |_ \ V V / (_| | | | (_| | __/ | | | |_.__/|_|\__| \_/\_/ \__,_|_| \__,_|\___|_| |_| Open source password management solutions Copyright 2015-2018, 8bit Solutions LLC https://bitwarden.com, https://github.com/bitwarden =================================================== Docker version 17.05.0-ce, build 9f07f0e-synology docker-compose version 1.14.0, build c7bdf9e (!) Enter the domain name for your bitwarden instance (ex. bitwarden.company.com): bitwarden.domain.com (!) Do you want to use Let's Encrypt to generate a free SSL certificate? (y/n): n 1.17.2: Pulling from bitwarden/setup Digest: sha256:cf55e0288b6392ee9c35022089396c3c561773ddc963945f1afea8fce359757f Status: Image is up to date for bitwarden/setup:1.17.2 (!) Enter your installation id (get it at https://bitwarden.com/host): <my_installation_id> (!) Enter your installation key: <my_installation_key> (!) Do you have a SSL certificate to use? (y/n): n (!) Do you want to generate a self-signed SSL certificate? (y/n): n !!!!!! WARNING !!!!!! You are not using an SSL certificate. Bitwarden requires HTTPS to operate. You must front your installation with a HTTPS proxy. The web vault (and other Bitwarden apps) will not work properly without HTTPS. !!!!!!!!!!!!!!!!!!!!! Generating key for IdentityServer. Generating a 4096 bit RSA private key ....................................................................................++ ......................................++ writing new private key to 'identity.key' ----- (!) Do you want to use the default ports for HTTP (80) and HTTPS (443)? (y/n): n (!) HTTP port: 8123 (!) Is your installation behind a reverse proxy? (y/n): y (!) Do you use the default ports on your reverse proxy (80/443)? (y/n): y (!) Do you want to use push notifications? (y/n): y Building nginx config. Building docker environment files. Building docker environment override files. Building app settings. Building FIDO U2F app id. Building docker-compose.yml. Setup complete Once setup is complete you will need to create some missing folders (this is due to the docker version on synology not creating bind mount locations on container creation, likely a version bug) there should be a new folder creating in your /volume1/docker location called /volume1/docker/bwdata create the following folders in the bwdata directory from your current location (/volume1/docker location) command: mkdir bwdata/core bwdata/core/attachments command: mkdir bwdata/ca-certificates command: mkdir bwdata/logs bwdata/logs/admin bwdata/logs/api bwdata/logs/identity bwdata/logs/mssql bwdata/logs/nginx bwdata/logs/notifications bwdata/logs/icons command: mkdir bwdata/mssql bwdata/mssql/data bwdata/mssql/backups If there are any failures on the ./bitwarden.sh start stating "ERROR: for <container name> Cannot start service <container name>: Bind mount failed: '/volume1/docker/bwdata/<path>' does not exists" make sure to create that missing <path> specified in the error Run setup using script command: ./bitwarden.sh start if there are not missing folders as per notes above the service should now be running on port 8123 and reachable from your external dns entry https://bitwarden.domain.com Run updatedb using script command: ./bitwarden.sh updatedb this will run database migrations on bitwarden for any latest database changes to run Additional changes to consider: modify your bwdata/env/global.override.env for the following features add smtp email disable registrations after you create your accounts other override features specific to your use case restart containers after change to global environment vars Update bitwarden version: To update to the latest version run: command : ./bitwarden.sh updateself command: ./bitwarden.sh update Hopefully this guide is helpful to anyone looking to host bitwarden on their synology/xpenology device.

- 47 replies

-

- 4

-

-

-

- self hosted

- bitwarden

-

(and 2 more)

Tagged with:

-

Installation de Jellyfin en Docker ( HTTPS / Transcodage HW actifs ) Note : Afin de ne pas avoir a maintenir plusieurs tuto a différents endroit, retrouvez ce tuto mis a jour en cliquant ici ! Bonjour, Topic en cours de rédaction 😘 Je suis encore en phase de test, toute aide, commentaires, ... et la bienvenue afin de rendre ce topic le plus complet possible. Jellyfin, c'est quoi ? Jellyfin est un programme gratuit qui vous permet de collecter, contrôler et diffuser tous vos médias préférés. C'est un programme simillaire a Plex, et c'est un fork a Emby. Ceelui-ci a l'avantage d'être 100% libre ( comme le fût Emby au départ ). D'ailleurs Jellyfin est basé sur la derniere version libre de Emby ( c'est pour cela que c'est un "fork" d'Emby ). Contrairement a Plex ou Emby, aucune fonction n'est payante, comme le transcodage hardware ou l'acces au application mobile. Sommaire : 1/ Connaître le PUID et PGID d'un utilisateur 2/ Créer les dossiers nécessaires 3/ 4/ Création du fichier "docker-compose.yml" 5/ Création des conteneurs avec docker-compose 6/ Configuration du Reverse Proxy dans DSM 7/ Accès a Jellyfin, 1ere configuration Pré-requis : Avoir installé le paquet Docker Utiliser le Loader 918+ Avoir un accès SSH au Syno/Xpenology Dans docker : télécharger l'image jellyfin/jellyfin:latest et nginxinc/nginx-unprivileged:alpine Posséder un nom de domaine Nous allons ici utiliser docker-compose, cette solution ne pourra donc ce faire, uniquement sur un NAS ou est possible d'installer Docker. Le but de ce tuto sera de rendre cette installation facile et accessible a tous, bien que loin d’être un expert de docker/docker-compose, n’hésiter pas à répondre à ce sujet avec vos interrogations, .. Pour ceux qui sont plus alèze avec ce genre d'installation, n'hésiter pas a proposer des améliorations, ou des conseils, ... 1/ Connaitre le PUID et PGID d'un utilisateur 2/ Créer les dossiers/fichiers nécessaires Les chemins sont basé sur mon installation, à adapter selon votre installation. Voici les dossiers a créer : - /volume1/docker/jellyfin/config - /volume1/docker/jellyfin/cache Et la configuration du ngnix, à enregistrer dans un fichier "jellyfin_nginx.conf", à placer par ma config dans "/volume1/docker/jellyfin" : 4/ Création des conteneurs avec docker-compose Nous allons maintenant créer un fichier "docker-compose.yml" avec les paramètres des conteneurs. Voici mon fichier "docker-compose.yml" : On peut y voir 2 services "jellyfin" et "jellyfin_proxy". Dans le service "jellyfin" vous allez devoir porter votre attention sur : - PUID=XXXX, à modifier avec le PUID de votre utilisateur - PGID=XXXX, à modifier avec le PUID de votre utilisateur - /volume1/docker/jellyfin/config - /volume1/docker/jellyfin/cache la 1ere partie "/volume1/docker/vpn/config" et "/volume1/docker/vpn/config" correspondent aux chemins vers les dossiers précédemment créer, qui contiendrons votre installation Jellyfin. Dans le service "jellyfin_proxy", vous allez devoir porter votre attention sur : - /volume1/docker/jellyfin/jellyfin_nginx.conf:/etc/nginx/conf.d/default.conf:ro, la 1ere partie "/volume1/docker/jellyfin/jellyfin_nginx.conf" correspond au chemin vers le fichier de configuration du proxy Une fois les modifications effectuées, enregistrer votre fichier sous le nom : docker-compose.yml Puis charger le fichier sur votre NAS ( chez moi, il se trouve dans /volume1/docker/jellyfin ) 5/ Création des conteneurs avec docker-compose En SSH, 1ere chose, je passe en mode administrateur avec la commande : Le mot de passe admin vous est demandé. Dans mon dossier /volume1/docker/jellyfin , j'ai chargé mon fichier docker-compose.yml. Je vais donc accéder à ce dossier, pour cela je fait : Ensuite, afin "d’exécuter" mon fichier docker-compose.yml, je tape en ssh : La création des conteneurs se fait, ils deviennent visible dans l'appli "Docker" de DSM. Si tout se passe bien, ils doivent apparaître démarrer dans Docker. 6/ Configuration du Reverse Proxy dans DSM X 7/ Accès a Jellyfin, 1ere configuration X

Installation de Jellyfin en Docker ( HTTPS / Transcodage HW actifs ) Note : Afin de ne pas avoir a maintenir plusieurs tuto a différents endroit, retrouvez ce tuto mis a jour en cliquant ici ! Bonjour, Topic en cours de rédaction 😘 Je suis encore en phase de test, toute aide, commentaires, ... et la bienvenue afin de rendre ce topic le plus complet possible. Jellyfin, c'est quoi ? Jellyfin est un programme gratuit qui vous permet de collecter, contrôler et diffuser tous vos médias préférés. C'est un programme simillaire a Plex, et c'est un fork a Emby. Ceelui-ci a l'avantage d'être 100% libre ( comme le fût Emby au départ ). D'ailleurs Jellyfin est basé sur la derniere version libre de Emby ( c'est pour cela que c'est un "fork" d'Emby ). Contrairement a Plex ou Emby, aucune fonction n'est payante, comme le transcodage hardware ou l'acces au application mobile. Sommaire : 1/ Connaître le PUID et PGID d'un utilisateur 2/ Créer les dossiers nécessaires 3/ 4/ Création du fichier "docker-compose.yml" 5/ Création des conteneurs avec docker-compose 6/ Configuration du Reverse Proxy dans DSM 7/ Accès a Jellyfin, 1ere configuration Pré-requis : Avoir installé le paquet Docker Utiliser le Loader 918+ Avoir un accès SSH au Syno/Xpenology Dans docker : télécharger l'image jellyfin/jellyfin:latest et nginxinc/nginx-unprivileged:alpine Posséder un nom de domaine Nous allons ici utiliser docker-compose, cette solution ne pourra donc ce faire, uniquement sur un NAS ou est possible d'installer Docker. Le but de ce tuto sera de rendre cette installation facile et accessible a tous, bien que loin d’être un expert de docker/docker-compose, n’hésiter pas à répondre à ce sujet avec vos interrogations, .. Pour ceux qui sont plus alèze avec ce genre d'installation, n'hésiter pas a proposer des améliorations, ou des conseils, ... 1/ Connaitre le PUID et PGID d'un utilisateur 2/ Créer les dossiers/fichiers nécessaires Les chemins sont basé sur mon installation, à adapter selon votre installation. Voici les dossiers a créer : - /volume1/docker/jellyfin/config - /volume1/docker/jellyfin/cache Et la configuration du ngnix, à enregistrer dans un fichier "jellyfin_nginx.conf", à placer par ma config dans "/volume1/docker/jellyfin" : 4/ Création des conteneurs avec docker-compose Nous allons maintenant créer un fichier "docker-compose.yml" avec les paramètres des conteneurs. Voici mon fichier "docker-compose.yml" : On peut y voir 2 services "jellyfin" et "jellyfin_proxy". Dans le service "jellyfin" vous allez devoir porter votre attention sur : - PUID=XXXX, à modifier avec le PUID de votre utilisateur - PGID=XXXX, à modifier avec le PUID de votre utilisateur - /volume1/docker/jellyfin/config - /volume1/docker/jellyfin/cache la 1ere partie "/volume1/docker/vpn/config" et "/volume1/docker/vpn/config" correspondent aux chemins vers les dossiers précédemment créer, qui contiendrons votre installation Jellyfin. Dans le service "jellyfin_proxy", vous allez devoir porter votre attention sur : - /volume1/docker/jellyfin/jellyfin_nginx.conf:/etc/nginx/conf.d/default.conf:ro, la 1ere partie "/volume1/docker/jellyfin/jellyfin_nginx.conf" correspond au chemin vers le fichier de configuration du proxy Une fois les modifications effectuées, enregistrer votre fichier sous le nom : docker-compose.yml Puis charger le fichier sur votre NAS ( chez moi, il se trouve dans /volume1/docker/jellyfin ) 5/ Création des conteneurs avec docker-compose En SSH, 1ere chose, je passe en mode administrateur avec la commande : Le mot de passe admin vous est demandé. Dans mon dossier /volume1/docker/jellyfin , j'ai chargé mon fichier docker-compose.yml. Je vais donc accéder à ce dossier, pour cela je fait : Ensuite, afin "d’exécuter" mon fichier docker-compose.yml, je tape en ssh : La création des conteneurs se fait, ils deviennent visible dans l'appli "Docker" de DSM. Si tout se passe bien, ils doivent apparaître démarrer dans Docker. 6/ Configuration du Reverse Proxy dans DSM X 7/ Accès a Jellyfin, 1ere configuration X -

My curiosity to look for further applications for my Xpenology NAS led me to lancache, which enables content (such as games, windows and mac updates) that was downloaded once from the Internet to be available locally (via my NAS) the second time and save internet bandwidth. Further information regarding lancache can be found here: http://lancache.net However, since I already have a Pihole (tracking and advertising blocker) in use, I had to find a way to let them communicate with each other. In order to save resources, I decided against operating the Lancache in a virtual machine and using docker. Therefore, below I share my approach for those who are interested. ATTENTION, with this procedure the ports 80 and 443 in DSM are assigned to another port, since the two ports are required for the lancache. This means that if you host a website it will no longer be accessible via "yourdomain.com" but in the future via "yourdomain.com:81". Furthermore, I do not accept any liability for any data loss or damage caused by using this tutorial(s). So let's start. First, ports 80 and 443 must be released. Thanks to Tony Lawrence's instructions (see tonylawrence.com), this is relatively easy. Connect to the NAS via SSH. In macOS you can do this via the terminal app with this line for example ssh -p 22 tim@192.168.0.100 Check which applications are currently using the port with the command sudo netstat -lntup | grep ":80" sudo netstat -lntup | grep ":443" Now three files have to be edited. The vi editor is used for this purpose Enter the command sudo vi /usr/syno/share/nginx/server.mustache Press i once (for insert) and replace the values 80 and 443 with 81 and 444, respectively. It should look like this afterwards. listen 81{{#reuseport}} reuseport{{/reuseport}}; listen [::]:81{{#reuseport}} reuseport{{/reuseport}}; and listen 444 ssl{{#https.http2}} http2{{/https.http2}}{{#reuseport}} reuseport{{/reuseport}}; listen [::]:444 ssl{{#https.http2}} http2{{/https.http2}}{{#reuseport}} reuseport{{/reuseport}}; Then write :wq (for write and quit) and confirm with enter. Do the same with those two files: sudo vi /usr/syno/share/nginx/DSM.mustache sudo vi /usr/syno/share/nginx/WWWService.mustache Next, nginx must be restarted with the command: sudo -i synoservice --restart nginx Now you can check whether the ports are really no longer in use with sudo netstat -lntup | grep ":80" sudo netstat -lntup | grep ":443" If nothing shows up anymore, then we successfully freed the ports and this means the first of three steps is done. Then docker must be installed from the package center in DSM. Pihole has to be downloaded, adjusted and started as shown in the attached "Install-pihole.pdf" file. Thanks to Marius Bogdan Lixandru (see https://mariushosting.com ) for his instructions, which were slightly adapted for installing pihole with lancache. It is important that you create the following folder structure on your NAS. We need the folder /etc/dnsmasq.d later on to put some .conf files in there. Take the password from the protocol of the Docker container (as described in the pdf) and login as admin to Set the Interface listening behavior in Settings/DNS to IMPORTANT, DO NOT FORWARD THE PORTS 53 AND 80 FROM YOUR ROUTER TO YOUR NAS!!!! Now we have to download the domain lists, which should be cached afterwards. Download the folder from https://github.com/uklans/cache-domains and copy the folder to your NAS. (e.g. /volumes2/lancache) Then use ssh and change the directory to scripts cd /volumes2/lancache/cache-domain-master/scripts Run the script create-dnsmasq.sh which creates .config files for your pihole sudo ./create-dnsmasq.sh copy the created files from to your pihole dnsmasq.d-configs folder (which is in my case as follows) Finally, Lancache must be installed. The folder has to be downloaded from https://github.com/lancachenet/docker-compose and moved, for example, to on your NAS. Change to the /volume2/lancache/docker-compose-master folder via SSH cd /volume2/lancache/docker-compose-master Edit the .env file within the folder vi .env Set the three variables: Next login as root in SSH via sudo -i Change the directory to your docker-compose-master folder, which is in my case cd /volume2/lancache/docker-compose-master Run docker-compose up -d You will get two successfully installed docker container and one error. This is because the pihole already occupies the port 53. We can ignore this message and move on. exit exit Due to the fact that we use pihole as DNS service you can now delete the docker container lancache-dns. Now change the DNS server on your router to the IP address of your NAS. Flush DNS entries of running PCs or reboot them and you should get a decent lancache performance, depending on your xpenology / network setup. Feel free to correct me if I wrote something incorrectly or didn't explain it well enough. Install-pihole.pdf

-

Bonjour à tous, Je fais suite au tuto de @Diving que l’on peut trouver ici. Mon environnement : Je suis sous Xpenology (N54L) où je fais tourner Jeedom dans un Docker sous un réseau Macvlan d’après le tuto de @Didier3L J’ai créé une antenne Bluetooth dans un autre container pour que ma clé Bluetooth fonctionne avec le plugin BLEA. Seulement ce plugin ne permet de visualiser que les périphériques BLE. C’est pourquoi j’utilise aussi le script de @diving91 qui fonctionne très bien. En cas de plantage et/ou de redémarrage de mon hôte, j’utilise des scripts qui vérifient l’état et qui lance BTdaemon.php (merci à @Zekje ) : ils fonctionnent bien également. Par contre, je n’arrive pas à faire fonctionner crontab pour qu’il me lance ses scripts à intervalles réguliers. Crontab est installé dans le même container que mon antenne BLEA (sur mon Syno, il me manque python-bluez pour faire fonctionner ce script - je n’ai pas trouvé le moyen de l’installer-, dans le container de Jeedom, ma clé bluetooth n’est pas vue puisque réseau Macvlan). Voilà ce que j’ai dans le dossier crontab / fichier root : @reboot root /home/BTscanner/startbtscanner.sh */5 * * * * root /home/BTscanner/checkbtscanner.sh Merci d’avance pour votre coup de main.

-

Всем доброго времени суток! Повторю вопрос 2х летней давности, кто-нибудь нашел способ установить Asterisk или FreeSwitch или Yate без докера ? Или может есть самосборные пакеты? Поделитесь плиз опытом

-

Salut, J'ai le message d'erreur ci joint et dans les logs j'ai ces messages : 2020/02/10 20:22:15 start Docker: start version 18.09.0-0506 failed, result 272 2020/02/10 20:23:25 start Docker: begin to start version 18.09.0-0506 2020/02/10 20:23:26 start Docker 18.09.0-0506 Begin pre-load apparmor 2020/02/10 20:23:26 start Docker 18.09.0-0506 End pre-load apparmor ret=[0] 2020/02/10 20:23:26 start Docker 18.09.0-0506 Begin start-stop-status start start_docker_daemon: try start pkg-Docker-dockerd start/running, process 18981 pkg-Docker-dockerd stop/waiting start_docker_daemon: try start pkg-Docker-dockerd start/running, process 19385 pkg-Docker-dockerd stop/waiting start_docker_daemon: try start pkg-Docker-dockerd start/running, process 19751 pkg-Docker-dockerd stop/waiting start_docker_daemon: start fail 2020/02/10 20:23:49 start Docker 18.09.0-0506 End start-stop-status start ret=[1] 2020/02/10 20:23:49 (system) trigger Docker 18.09.0-0506 Begin start-stop-status stop [Line 259] Exec WebAPI: api=SYNO.Docker.DDSM, version=1, method=stop, param={}, runner= { "error" : { "code" : 117 }, "httpd_restart" : false, "success" : false } stop: Unknown instance: Cannot connect to the Docker daemon at unix:///var/run/docker.sock. Is the docker daemon running? stop: Unknown instance: rm: cannot remove '': No such file or directory rm: cannot remove '': No such file or directory rm: cannot remove '': No such file or directory rm: cannot remove '': No such file or directory rm: cannot remove '/var/lock/dockerImage.lock': No such file or directory rm: cannot remove '/var/lock/dockerMapping.lock': No such file or directory rm: cannot remove '/var/lock/dockerRemoteAPI.lock*': No such file or directory stop: Unknown instance: x_tables.ko ip_tables.ko iptable_filter.ko nf_conntrack.ko nf_defrag_ipv4.ko nf_conntrack_ipv4.ko xt_LOG.ko x_tables.ko nf_conntrack.ko xt_multiport.ko xt_tcpudp.ko xt_state.ko xt_limit.ko xt_iprange.ko xt_recent.ko nf_conntrack.ko nf_defrag_ipv4.ko nf_conntrack_ipv4.ko nf_nat.ko nf_nat_ipv4.ko iptable_nat.ko xt_nat.ko xt_REDIRECT.ko ipt_MASQUERADE.ko x_tables.ko nf_conntrack.ko ip6_tables.ko ip6table_filter.ko nf_defrag_ipv6.ko nf_conntrack_ipv6.ko compat_xtables.ko xt_geoip.ko xt_mac.ko iptable_mangle.ko cls_fw.ko cls_u32.ko sch_htb.ko sch_sfq.ko xt_mark.ko ip6table_mangle.ko slhc.ko ppp_generic.ko ppp_async.ko pppox.ko x_tables.ko ip_tables.ko iptable_mangle.ko xt_tcpudp.ko xt_TCPMSS.ko arc4.ko ppp_mppe.ko bsd_comp.ko zlib_inflate.ko zlib_deflate.ko ppp_deflate.ko gre.ko pptp.ko arc4.ko ppp_mppe.ko bsd_comp.ko zlib_inflate.ko zlib_deflate.ko ppp_deflate.ko l2tp_core.ko l2tp_ppp.ko hmac.ko xfrm_algo.ko xfrm_user.ko af_key.ko xfrm_ipcomp.ko ah4.ko ah6.ko esp4.ko esp6.ko tunnel4.ko tunnel6.ko xfrm4_tunnel.ko xfrm6_tunnel.ko ipcomp.ko ipcomp6.ko authenc.ko authencesn.ko deflate.ko xfrm4_mode_beet.ko xfrm6_mode_beet.ko xfrm4_mode_tunnel.ko xfrm6_mode_tunnel.ko xfrm4_mode_transport.ko xfrm6_mode_transport.ko tun.ko pppoe.ko n_hdlc.ko ppp_synctty.ko 2020/02/10 20:23:49 (system) trigger Docker 18.09.0-0506 End start-stop-status stop ret=[0] 2020/02/10 20:23:49 (system) trigger Docker 18.09.0-0506 Begin unload apparmor 2020/02/10 20:23:50 (system) trigger Docker 18.09.0-0506 End unload apparmor ret=[0] 2020/02/10 20:23:50 stop Docker: begin to stop version 18.09.0-0506 2020/02/10 20:23:50 stop Docker: stop version 18.09.0-0506 successfully, result 0 2020/02/10 20:23:52 start Docker: start version 18.09.0-0506 failed, result 272 Est ce que quelqu'un pourrais m'aider svp Donc c'est une machine asustor as3104t à la base

-

[RESOLU] Plex, Docker et Hardware Decodeur

Guest posted a topic in Paquets, mods & fonctionnalités DSM

Bonjour, Tout est dans le titre ! J'ai une install de plex dans Docker et je n'arrive pas a activer le décodage matériel malgré les différents tuto que j'ai pu trouver ! Certain d'entre vous ont réussi ?- 22 replies

-

- trancodage

- plex

-

(and 1 more)

Tagged with:

-

Hi everybody, I was testing FreeNAS and I found that you are able to assign IPs to the docker containers. I am wondering if it is possible to assign an IP within my network to the container in XPEnology instead of it always running on the same IP as the NAS but with a different port.

-

Hi all, Hope you can help me on this 😅. I successfully installed Bitwarden via Docker (mprasil/bitwarden), and it is currently running perfect. But within the NAS, or accessible from the same local net via web browser. The problem I'm facing right now is that I can not connect to my Bitwarden DB (NAS) from my smartphone (app), nor using the standalone Windows app. Both, Windows & Android apps, requires you to connect using a https protocol. But I don't know how could I set it up within Docker enviroment. I attached you some screenshots about the current config I have. It's in Spanish lang, but easy to understand if you know Docker. Note: I use it in a LAN without internet access, so local access only. Thank you.

-

Hola. Estoy haciendo pruebas con el DOCKER "ntodd-video-transcoding", para codificar vídeo en el NAS. Lo he instalado y funciona. Lo configuré para "Prioridad de CPU: Baja" y "Límite de memoria: 2 GB". Pero en el caso de la prioridad de CPU no hace caso, se pone al 98 ó 99% de uso. La orden que he utilizado es : transcode-video --quick /mnt/datos/video.mkv ¿Se os ocurre algo para conseguir que la CPU no alcance valores tan altos?. Mi equipo actual es un HPE Proliant Microserver G8 - CPU: Core i3-2120 3,3Ghz - Memoria RAM: 4 GB. Versión DSM: 6.1.7-15284 Update 2. Gracias.

-

- transcode-video

- cpu

-

(and 1 more)

Tagged with:

-

Buenas, ¿Alguien ha tenido problemas a crear un docker con el tag :shared? Estoy intentando crear el docker con los siguientes comandos; docker create \ --name nombrecontainer \ --restart=always \ --privileged \ --device=/dev/fuse \ -v /volume1/mnt/:/mnt/mountpoint:shared \ -v /volume1/dockersconfig/:/root/ \ nombre/deldocker Y se genera correctamente, pero no hay manera de que funcione. Al ejecutar el container creado me sale el mensaje... - Error response from daemon: linux mounts: Path /volume1/mnt is mounted on /volume1 but it is not a shared mount. Luego he probado cambiando -v /volume1/mnt/:/mnt/mountpoint:shared \ por una carpeta en la raíz del sistema/usb (/mnt) y ha funcionado sin problemas, así que juraría que es un tema de permisos de daemon. ¿Alguien sabría cual sería la posible solución? Saludos

-

Hi, It seems like my Docker Settings show the wrong CPU Usage. if i check the System CPU usage, or use top inside the console i get the correct CPU usage. But the docker Settings and the Docker Container status window show totally wrong CPU usage. Anyone ever had a similar issue?

-

При запуске контейнера Docker зависла служба Doker'a, NAS был перезагружен через админку. После старта NAS'a перестал пускать в амдинку, при вводе логина и пароля сообщает что система готовится и выполните вход позже. При попытке входа через SSH NAS закрывает соединение. Может кто подскажет куда смотреть и что править что бы NAS стал работать нормально?

-

Hallo Leute, Habe DSM Version: 6.1.3-15152-3 auf HP Microserver G8 installiert . Ich habe Docker installiert und ich kann in den Container die USB Geräte nicht durchreichen, hat da jemand Erfahrung? Kann es sein das es Probleme damit gibt weil es keine originale Synology Hardware ist? Vielen Dank schonmal im vorraus.